Daten

Cybersicherheit: Fundament für autonomes Fahren

Cybersicherheit hat seit der Entwicklung des digitalen, vernetzten, autonom fahrenden Autos oberste Priorität. Diese Standards müssen autonome Fahrzeuge erfüllen.

- Themen

- Digitalisierung

- Digitalisierung: Daten in der Automobilindustrie

- Cybersicherheit: Fundament für autonomes Fahren

Drei Säulen der automobilen Sicherheit

Die Digitalisierung ist ein wesentlicher Innovationstreiber für Unternehmen und die Gesellschaft. Eine permanente Verfügbarkeit von vernetzten und softwarebasierten Systemen, zum Beispiel über das Internet, ist eine zentrale Kundenanforderung, die auch für Anwendungen im Fahrzeug besteht. Diese Systeme haben das Potenzial, eine Vielzahl zusätzlicher Dienste und Funktionen rund um das Fahrzeug zu schaffen. Somit nimmt seit Jahren der Anteil dieser Funktionen zu und wird zu einem elementaren Bestandteil des Fahrzeugs und der damit verbundenen digitalen Services, denn entsprechende Funktionen werden bereits heute von den Fahrzeugherstellern angeboten. Das individualisierte Funktionsangebot der Fahrzeuge, der Infotainmentausstattung und der angebotenen Onlinedienstleistungen wird zukünftig einen noch größeren Anteil am Gesamterlebnis rund um das Fahrzeug darstellen. Auch das automatisierte Fahren wird durch die Einbindung externer Informationen immer komfortabler, und weitere Anwendungsbereiche, wie beispielsweise fahrerloses Fahren im städtischen Umfeld, werden möglich. Vernetzte Fahrzeuge bieten damit innovative Eigenschaften und Funktionen, die das Fahren und das Reiseerlebnis sicherer, angenehmer und faszinierender machen.

Position Automotive Cyber Security

Backendsicherheit

Backend bezeichnet den Teil einer Softwareanwendung, die auf dem Server läuft und die Daten verwaltet.

Durch stärkere Vernetzung, zusätzliche Schnittstellen und Funktionalitäten wird aber auch die Attraktivität eines Angriffs auf Fahrzeuge und die angebundene Infrastruktur durch Hacker mit unterschiedlicher Motivation erhöht. Auch wegen des zunehmenden Grads der Automatisierung ist es notwendig, entsprechende Fahrzeugfunktionen durch Security-Maßnahmen gegen Manipulation zu schützen. Um dem Kundenwunsch nach Vernetzung und Funktionalität im digitalen Zeitalter gerecht werden zu können, bedarf es entsprechender Sicherheitskonzepte, die einen ausreichenden übergreifenden Schutz für die Fahrzeuge, angebundene Backendsysteme und Kundenendgeräte bieten.

Dabei gilt es, sowohl die Fahrzeug- und Nutzerdaten gegen unautorisierte Zugriffe als auch jegliche Fahrzeugfunktionen gegen Manipulation zu schützen. Somit schützt Automotive Security sowohl die Datenschutzinteressen der Kundinnen und Kunden (Privacy) als auch das Fahrzeug, seine Teile und die funktionale Sicherheit des Fahrzeugs (Safety). Es liegt im Urinteresse der Automobilindustrie, höchste Sicherheitsstandards zu gewährleisten und das Fahrzeug bestmöglich zu schützen.

Die Automobilindustrie hat diese Anforderungen an Automotive Security erkannt und investiert entsprechend in die Entwicklung und Absicherung ihrer Produkte, um den Schutzanforderungen gerecht zu werden. Security-Maßnahmen werden in den folgenden drei Säulen über den gesamten Lebenszyklus des Fahrzeugs verankert.

Diese Position des Verbandes der Automobilindustrie (VDA) stellt eine Erweiterung zu den bereits existierenden VDA-Positionen „Datenschutz“ und „Zugang zum Fahrzeug und zu im Fahrzeug generierten Daten“ dar.

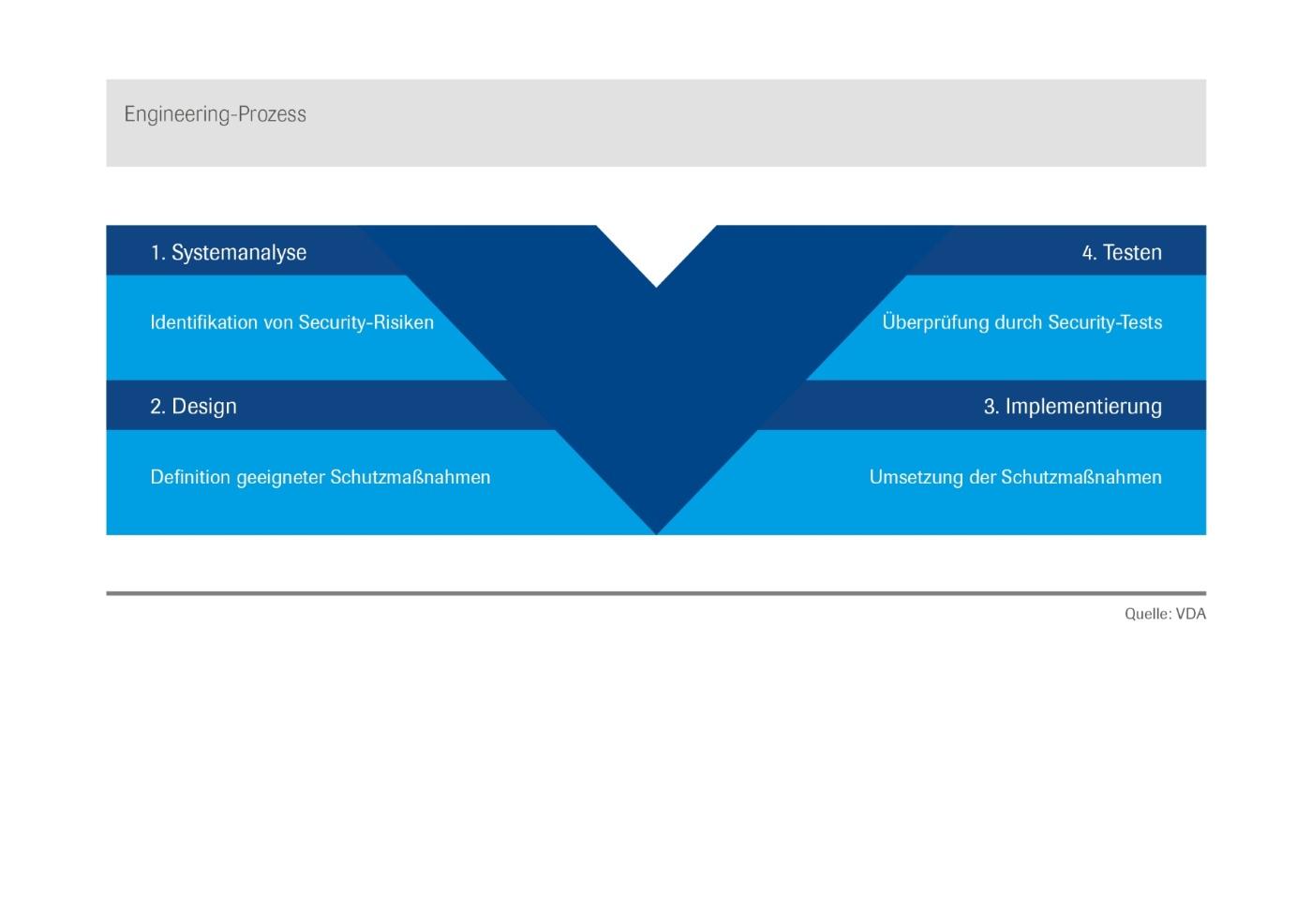

1. Security Engineering

Zur Sicherstellung eines adäquaten Automotive-Security-Schutzniveaus neuer Produkte wird ein einheitliches methodisches Vorgehen bei der Entwicklung von Fahrzeugsystemen sowie deren Vernetzung beschrieben und in der Industrie angewandt. Dieses Vorgehen beinhaltet die folgenden Prozessschritte:

- Security-Risiken identifizieren und bewerten

- Festlegung von geeigneten Maßnahmen zur Risikoreduzierung

- Umsetzung der Maßnahmen sicherstellen und verifizieren

- Test und Freigabe der Umsetzung

Engineering-Prozess

Die Internationale Organisation für Normung, kurz ISO, ist die internationale Vereinigung von Normungsorganisationen und erarbeitet internationale Normen.

Die SAE International, ehemalige Bezeichnung Society of Automotive Engineers (SAE; auf Deutsch: Verband der Automobilingenieure), ist eine gemeinnützige Organisation für Technik und Wissenschaft, die sich dem Fortschritt der Mobilitätstechnologie widmet.

Ein vergleichbarer Ansatz hat sich bereits im Bereich der funktionalen Sicherheit mit dem Industriestandard ISO 26262 bewährt. Analog dazu hat der VDA mit seinen Mitgliedern eine Standardisierung für Automotive Security Engineering initiiert. Mit Blick auf eine globale Wirkung wurde eine gemeinsame Arbeitsgruppe der Standardisierungsorganisationen ISO und SAE zur Erstellung des Standards („ISO-SAE AWI 21434 Road Vehicles – Cybersecurity Engineering“) etabliert. Mit diesem Standard wird eine Grundlage geschaffen, um die Ziele von Automotive Security zu einem einheitlichen Bestandteil des gesamten Entwicklungsprozesses in der Automobilindustrie zu machen. Es werden die relevanten Aspekte für die Produktdefinition, das Design, die Implementierung sowie das Testen mit diesem Standard beschrieben. Der Standard schreibt jedoch keine spezifische Technologie vor.

Mit diesem Standard wird aus Sicht der Automobilindustrie ein durchgängiges, konsistentes, anwendungsbezogenes und risikoangepasstes Verständnis für Security by Design in der Produktentwicklung und entlang der gesamten Zulieferkette erreicht.

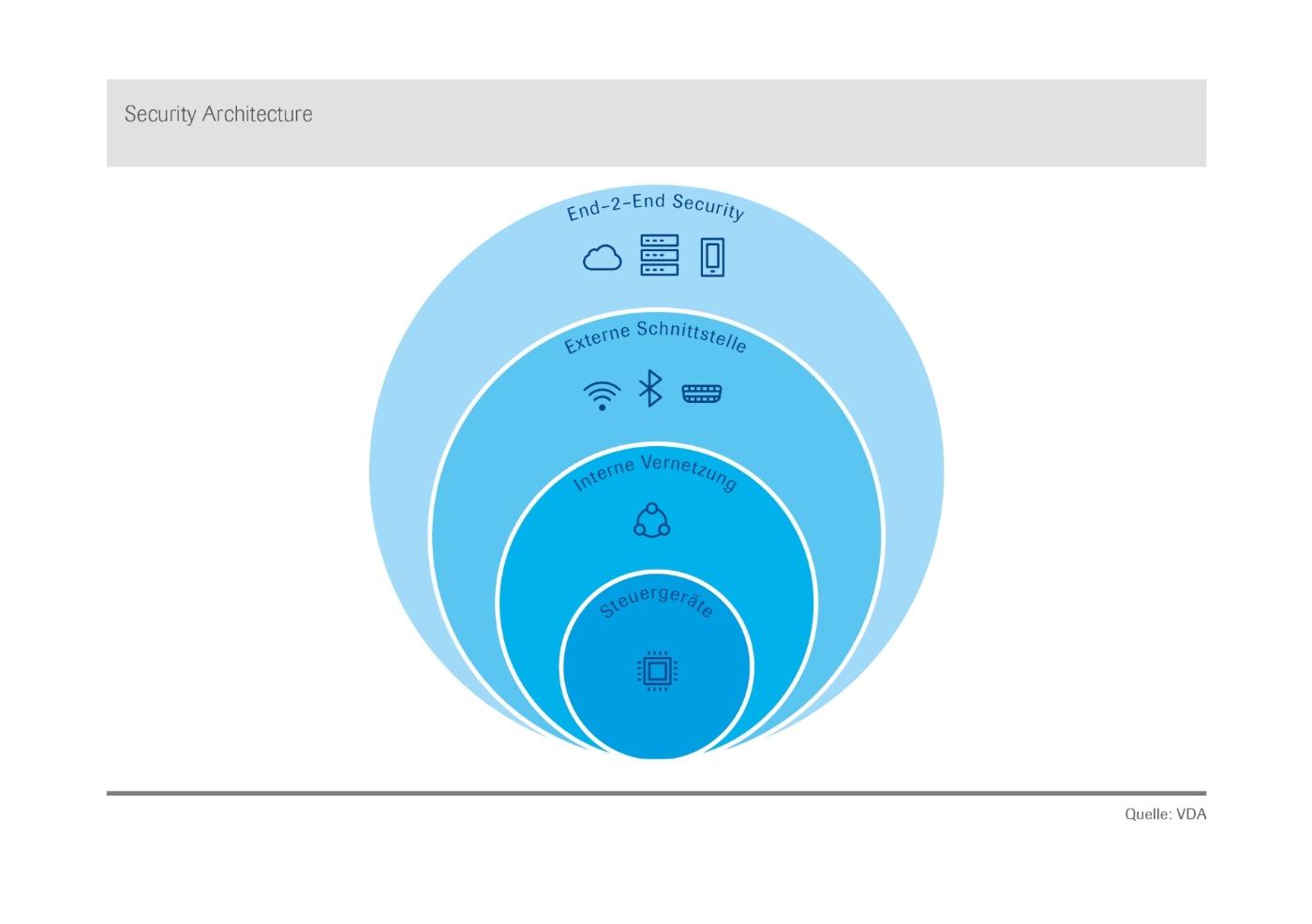

2. Technische Grundanforderungen

Eine weitere Säule im gesamtheitlichen Ansatz für Automotive Security sind technische Grundanforderungen an Security-Schutzmechanismen und kryptografische Verfahren. Diese Grundanforderungen basieren auf internationalen Empfehlungen und Standards und werden herstellerspezifisch auf die jeweiligen Funktionen und Systemarchitekturen adaptiert.

Die technischen Grundanforderungen basieren unter anderem auf etablierten Technologien und Security Best Practices, beispielsweise kryptografischen Verfahren gemäß der Empfehlung des Bundesamts für Sicherheit in der Informationstechnik (BSI) und anderen, internationalen Institutionen. Damit wird sichergestellt, dass für zukünftige Entwicklungen nur anerkannte, abgesicherte und erprobte Umfänge empfohlen werden.

Darüber hinaus werden die technischen Grundanforderungen und Schutzmechanismen mit Expertenwissen der Automobilindustrie aktualisiert und auf die individuelle Anwendung beim Original Equipment Manufacturer (OEM) überprüft. Damit wird sichergestellt, dass nur Mechanismen nach dem Stand der Technik zum Einsatz kommen.

Zudem trägt die Automobilindustrie durch verschiedenste technische Standardisierungsgremien (zum Beispiel AUTOSAR) oder öffentlich geförderte Projekte (zum Beispiel EVITA) dazu bei, dass neue Automotive-Security-Mechanismen etabliert und ständig verbessert werden.

Die technischen Grundanforderungen und Security-Mechanismen sind Lösungselemente im Rahmen einer gesamtheitlichen Security-Architektur. Diese muss dem Risiko angepasste Maßnahmen auf den folgenden Ebenen im Fahrzeugumfeld beinhalten:

- einzelne Komponenten und Steuergeräte (sichere Hard- und Software)

- fahrzeuginterne Vernetzung (Datenkommunikation zwischen internen Systemen)

- externe Schnittstellen und Protokolle (zum Beispiel drahtlose Kommunikation über Mobilfunk oder WLAN)

- Ende-zu-Ende-Security für sicherheitsrelevante Dienste

Eine Security-Architektur umfasst hierbei nicht nur das Fahrzeug selbst, sondern auch beteiligte Systeme wie Backends oder verbundene Geräte. Sie muss dabei die funktions- und systemspezifischen Gegebenheiten und Anforderungen berücksichtigen und daher spezifisch unter Berücksichtigung der obigen Aspekte ausgelegt werden. Somit sind die Fahrzeuge nicht beliebige Knoten im sogenannten Internet of Things (IoT), sondern für gewöhnlich Bestandteil eines herstellerspezifischen Netzwerks mit klar definierten Regeln und Zugriffen.

3. Lifecycle Management

Über die beiden bisher betrachteten Säulen, Engineering-Prozess und technische Grundanforderungen, hinaus ist auch das Lifecycle Management von Bedeutung, da sich die Wirksamkeit der Security-Maßnahmen nach der Entwicklungsphase über den gesamten Lebenszyklus des Produkts verändern kann. Verschiedene äußere Einflüsse können im Laufe der Zeit zu einer Verringerung des Security-Niveaus führen. Insofern sind beispielsweise folgende Gegebenheiten zu berücksichtigen:

- Die Wirksamkeit technischer Security-Mechanismen wie etwa kryptografischer Algorithmen verringert sich aufgrund der technischen Weiterentwicklung (etwa der auf Angreiferseite verfügbaren Rechenleistung) und des allgemeinen Fortschritts (beispielsweise Entwicklung neuer Analysetools oder Methoden).

- Neue Schwachstellen und Angriffsmöglichkeiten werden entdeckt und verbreitet.

- Neue Werkzeuge aus dem Umfeld der Hackerszene entstehen, sodass anfangs komplexe und zeitaufwendige Angriffe im Laufe der Zeit einfacher oder automatisierbar werden.

Um diesen Herausforderungen in Bezug auf die Produkt-Security im Lebenszyklus zu begegnen, sehen die VDA-Mitglieder geeignete und anerkannte Maßnahmen vor.

Eine grundlegende Maßnahme ist die Feldbeobachtung. Dies bedeutet, dass etwaige Angriffe durch technische und nicht technische Maßnahmen identifiziert und analysiert werden. Hierfür nutzt die Automobilindustrie neben technischen Lösungen aus der klassischen IT auch soziale Medien, automotiveorientierte Webforen oder Schwachstellendatenbanken, um potenzielle Bedrohungen zu identifizieren. Ergebnisse aus der Feldbeobachtung fließen in die Security-Maßnahmen für neu entwickelte Produkte ein, um das Schutzniveau kontinuierlich weiter zu verbessern.

Automotive Information Sharing and Analysis Center

Zusätzlich zu diesen individuellen Lösungen sind innerhalb der Industrie Plattformen etabliert, die einen Informationsaustausch zu Security-Themen ermöglichen, um Gefährdungen möglichst schnell begegnen zu können, zum Beispiel das AUTO-ISAC in den USA und Expertengremien im VDA. Security-Experten wirken bei diesen Plattformen sowie bei Forschung, Entwicklung und Fachkonferenzen aktiv mit.

Incident Management: Organisatorischer und technischer Prozess zur Reaktion auf erkannte oder vermutete Sicherheitsvorfälle beziehungsweise Störungen

Als weitere Maßnahme betreiben die Hersteller und Zulieferer relevanter Komponenten und Systeme Product Security Incident Management, um angemessen auf Security-Vorfälle reagieren zu können. Zusätzlich zu den Herstellern ist auch der VDA eine Kontaktstelle zur Meldung von Schwachstellen und steuert diese an den verantwortlichen Stellen bei den Mitgliedern ein, um eine schnelle weitere Analyse und gegebenenfalls das Einleiten von Gegenmaßnahmen zu ermöglichen.

Einordnung weiterer Ansätze

Die Anwendung der drei Säulen Security Engineering, technische Grundanforderungen und Lifecycle Management beschreibt einen gesamtheitlichen Ansatz, der geeignet ist, den spezifischen Anforderungen der Security bei vernetzten Fahrzeugen gerecht zu werden. Dieser Ansatz hat aus den nachfolgenden Gründen eine größere Reichweite als Forderungen aus dem politischen Raum nach Zertifizierung von Security-Maßnahmen und -Prozessen oder vorgeschriebenen technischen Standardlösungen in Verbindung mit behördlichen Vorgaben.

Zertifizierung von Security-Maßnahmen und -Prozessen

Eine Zertifizierung nach Common Criteria (CC) entfaltet ihre Stärke typischerweise im Bereich hochgradig standardisierter Produkte und regulierter Märkte, speziell bei klar definierten und überschaubaren, abgegrenzten Systemen mit klaren Sicherheitsanforderungen.

Im Gegensatz dazu zeichnen sich Fahrzeuge durch heterogene, sich im Laufe der Zeit weiterentwickelnde Funktionsumfänge und herstellerindividuelle Sicherheitsarchitekturen aus. Ein Zertifizierungsansatz für solch heterogene und komplexe Systeme kann nur Teilaspekte beleuchten (und damit die gesamtheitliche Sicherheit nicht garantieren) und wirkt durch die zentralen Vorgaben innovationshemmend und kostentreibend, da im jeweiligen Einzelfall die passende optimierte Lösung gegebenenfalls nicht konform ist.

Eine verpflichtende Zertifizierung birgt die Gefahr, dass Lösungen konform zu einem Sicherheitsprofil ausgelegt werden, anstatt dem Risiko angepasste Maßnahmen darzustellen. In diesem Sinne vermittelt die Zertifizierung eine trügerische Sicherheit und verbessert nicht die tatsächliche Security der Systeme. Eine verpflichtende Zertifizierung wird vor diesem Hintergrund seitens der Automobilindustrie auch zum Schutz der Besitzer, Fahrer und Insassen der Fahrzeuge nicht empfohlen.

Forderung nach technischen Standardlösungen und behördlichen Vorgaben für Security-Maßnahmen

Technische Standardlösungen können eine einheitliche, industrieweite Basis zur Erfüllung eines Security-Schutzbedarfes darstellen. Sie sind jedoch nur dann sinnvoll, wenn ihre Sicherheit nachweisbar ist, zum Beispiel bei kryptografischen Verfahren.

Industrieweite Standardlösungen auf System- und Architekturebene würden zu einer Vereinfachung der Skalierbarkeit von Angriffen auf Fahrzeuge über Baureihen und Hersteller hinweg führen. Darüber hinaus ist auf der Ebene komplexer Fahrzeugsysteme oder des Gesamtfahrzeugs eine Einheitlichkeit der Anforderungen über die verschiedenen Hersteller und Modelle hinweg nicht gegeben. Auch der Innovationsfortschritt wäre eingeschränkt.

Die Automobilindustrie teilt und unterstützt das berechtigte gesellschaftliche Interesse, dass Fahrzeuge ein ausreichendes Automotive-Security-Niveau haben. Regulatorische Anforderungen hierzu wären nur dann sinnvoll, wenn die Ziele dieser Regulierung nicht vom Markt selbst erreicht werden. Daher sollte eine Regulierung nur entsprechende Security-Ziele und keine technischen Maßnahmen festlegen. Die konkreten Lösungen zu diesen Zielen sollten durch den Hersteller individuell im Kontext der Gesamtsystem-Security-Architektur konzipiert und umgesetzt werden.

Wie in den obigen Abschnitten dargelegt, vertreten der VDA und seine Mitglieder die Auffassung, dass der von der deutschen Automobilindustrie gewählte Ansatz über die beschriebenen drei Säulen geeignet ist, im Interesse aller die Security von Fahrzeugen und fahrzeugnahen Diensten sicherzustellen. Er ist daher laufend zu verbessern.

Security, Daten & Digitalisierung

Martin Lorenz

Abteilungsleiter und Fachgebietsleiter Cybersecurity & Wirtschaftsschutz